デスゲーム主催者のLinuxサーバーに侵入せよデスゲーム主催者のLinuxサーバーに侵入せよ

SUMMARY

Linuxサーバーのログイン情報を手に入れた融解班は、HCLを崩壊させる

Linuxサーバーのログイン情報を手に入れろ

これまでの調査により、オンラインサロン「HIGH conscious lab.」の設立者であるKiyone Shirouが“デスゲームの主催者”であり、「HIGH conscious lab.」上に“機密データ”が保管されていることが判明していました。

そんな中、「Bくん」を名乗る謎の人物が、YouTubeでライブ配信を行います。「Bくん」は以下のように語り、融解班に協力を求めました。

みなさん、集まってくれてありがとうございます。僕はBくん。『祭壇の死亡遊戯事件』を追っている者です。

僕は 少し前から、友人と一緒にこの事件を追っていました。でも、最近、彼女とは連絡が取れなくなってしまい…一人でどうしたらいいかと悩んでいるところでした。

HCLの謎も、サイトからシステムを抜きだせはしたものの、謎の答え自体はわからず……そんなとき、みなさんが僕に力を貸してくれた。おかげで、僕は次のステップに進むことができます。

デスゲームの主催者・清根は、HCLの隠しページに事件に関する重要なデータを置いているようです。そこにたどり着くためには、まず、HCLを管理しているLinuxのサーバーに入る必要があります。

ログイン情報が書かれているドキュメントは、僕がハッキングで手に入れていま手元にあるんですが……これには、パスワードがかかっていまして…。そのパスは、彼がつくった『秘密の質問』システムを突破した先にあるようなんです。

『秘密の質問』の答えを知っているのは、清根本人だけ…でも、僕は信じています。100の謎をいとも簡単に解き明かしたみなさんなら、きっと、今回も…このぐらいの壁、乗り越えてしまえるんじゃないかって。

だから、どうかお願いします。この事件の真相を暴くために、僕に力を貸してください。これから、清根の『秘密の質問』システムを画面で共有します。みなさんには、コメント欄からその答えを打ち込んでほしいんです。

そう、あのデスゲームのシステム…RTASと同じです。『#』をつけて答えを打ち込んでもらえれば、

僕のPCに自動的に答えが入力される…そういうシステムをつくったんです。では、今から画面を共有します。みなさん…どうかよろしくお願いします。

また、「Bくん」は“秘密の質問”を突破するために、関連しそうな清根のデータを手に入れ、以下のファイル共有サーバーにアップロード。そのデータは融解班に共有され、“秘密の質問”への回答がスタートしました。

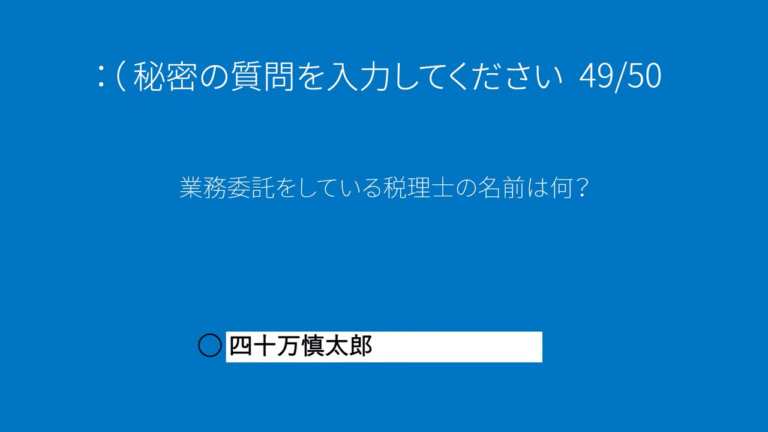

「秘密の質問」を50問回答していく

全問正解し、パスワードが表示される

配信画面がデスクトップに切り替わる

Linuxサーバーのログインが書かれたPDFが選択され、先ほどのパスワードが入力される

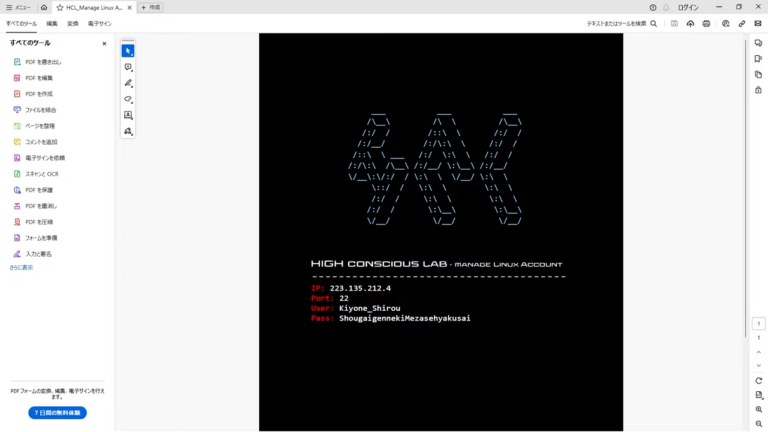

見事ログイン情報が手に入る

【融解班の活躍】

今回も数千人の融解班が集結し、かなりの速度で正解が撃ち込まれていきました。

クリアするまでにかかった時間は、わずか26分です。

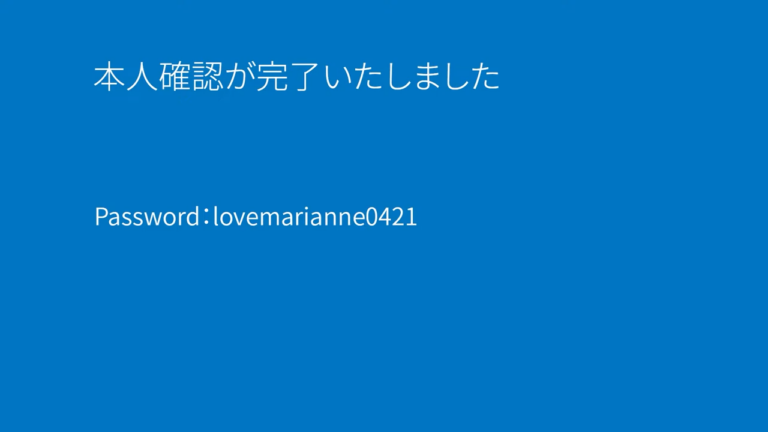

全ての質問に正解したことにより、ログイン情報が書かれているドキュメントのパスワードが手に入ります。

「Bくん」は配信画面を自身のPCのデスクトップに切替、パスワードで保護されているPDFをクリック。

先ほどのパスワードを入力し、見事、Linuxサーバーのログイン情報を手に入れることに成功します。

【デスクトップの背景のロゴはなに?】

「Bくん」のデスクトップの壁紙には、あるロゴが描かれていました。

このロゴは、融解班と共に「惨劇の五芒星事件」(Project:;COLD 1.8の事件)を解決へと導いた「C」のロゴと同じものでした。

Linuxサーバーのセキュリティプログラムを停止せよ

手に入れた情報でLinuxサーバーへの侵入を試みます。

すると、Linux上で以下のようなメッセージが表示されます。

=========================================

HIGH conscious lab.管理サーバーへようこそ

=========================================【STATUS】

HCL:稼働中

セキュリティプログラム:稼働中【WARNING】

普段と異なるIPアドレスからのログインを検知したため、セキュリティプログラムが起動しました

本人確認のため停止コマンドを入力してください=========================================

セキュリティプログラムは、普段と異なるIPアドレスからのログインを検知した際、一定時間後に接続を遮断するプログラムです。そのため、Linuxサーバー内を調査するためには、まずこのセキュリティプログラムを停止させる必要があります。

では、セキュリティプログラムを停止させるためのコマンドはどこに書かれているのでしょうか。実はLinuxには、「history」という過去に実行されたコマンドを閲覧(入力履歴)するためのコマンドがあり、これを実行することにより、「stopADIOS」がセキュリティプログラムの停止コマンドであることが判明します。

実際に実行すると

セキュリティプログラムを停止しました

強制切断を解除するためコマンド unset TMOUT を入力してください

無事にセキュリティプログラムが停止し、いよいよ内部の調査がスタートします。

脆弱性レポートを集めよ

「stopADIOS」コマンドを入力したことにより、以下の“脆弱性レポート1”というドキュメントが表示されます。

脆弱性レポート(1/4)

■概要

HIGH conscious lab.のWebサイトには、以下の脆弱性が存在します。

・HCL管理Linuxサーバーで特定のコマンドが実行されると、スレッドのひとつで不具合が発生する■想定される影響

脆弱性を悪用された場合、次のような影響を受ける可能性があります。

・HCL管理Linuxサーバーに保管されている機密ファイルの流出■対策

・HCL管理Linuxサーバーのログイン情報は、秘密の質問を50問突破しなければ入手できないようにする

・脆弱性レポートをいくつかに分け、機密ファイルを流出させるおそれのあるコマンドを隠す脆弱性レポート(2/4)は【我々が集う場所】の先に保管されています。

ファイルを開くためのパスワードは【hT9KCzcV】です。

しかし「脆弱性レポート(2/4)は【我々が集う場所】の先に保管されています。」とありますが、それはいったいどこなのでしょうか。

そこでLinuxサーバーを探索すると、無数のディレクトリが見つかります。しかもこれらのディレクトリは5種類×5階層の計3905個あり、さらにそのディレクトリ内にあるすべてのファイルは、パスワード付きのzipで暗号化されており、手当たり次第試していくことは不可能でした。

そこで注目すべきは“【我々が集う場所】”です。これは「HIGH conscious lab.」であると予測できることから、【H】→【C】→【L】とディレクトリを下っていくと、暗号化されたzipファイルを発見することができます。

そのzipファイルを【hT9KCzcV】で解凍することにより、“脆弱性レポート2”の解放に成功します。

脆弱性レポート(2/4)

■概要

HIGH conscious lab.のWebサイトには、以下の脆弱性が存在します。

・HCL管理Linuxサーバーで特定のコマンドが実行されると、スレッドのひとつで不具合が発生する■詳細情報

HCL管理Linuxサーバーで【trhread-cleanup】コマンドが実行されると、フォーラムに新しいスレッドが増え、そのスレッドに上限までコメントが書き込まれると、HCL管理Linuxサーバーに保管されている機密ファイルのディレクトリパスが表示されます。脆弱性レポート(3/4)は■■■■の先に保管されています。

ファイルを開くためのパスワードは【i5CZMJVU】です。

【デスゲーム主催者の罠】

なお、Linuxサーバー上でファイルリストを表示させるコマンドとして「ls」がありますが、デスゲーム主催者はこれを「sl」に自動的に変換してしまう罠を仕込んでいました。

そして「sl」としてコマンドが実行してしまうと、突然、画面上を機関車が通り抜けます。これは古のジョークコマンドで、基本的には機関車が通り抜けるまで待つ必要があるため、待っている間にセキュリティプログラムの餌食になってしまうなど、足止めとしての機能を果たしていました。

スレッドに1000レス書き込め

“脆弱性レポート2”で入手したコマンド「thread-cleanup」を実行すると、「HIGH conscious lab.」に書き込み可能なスレッドが作成されます。

同レポートに「そのスレッドに上限までコメントが書き込まれると、HCL管理Linuxサーバーに保管されている機密ファイルのディレクトリパスが表示されます。」と記載されていることから、「HIGH conscious lab.」上で待機していた融解班が一斉に書き込みを行います。

【融解班の活躍】

従来の「HIGH conscious lab.」は閲覧しかできなかったため、融解班の勢いはすさまじく、次々とコメントが投下されていき、まるで古のインターネットのようなスレッドが完成します。

本来であれば1000レスで上限となるはずでしたが、どういうわけか限界を突破し、最終的には1500件ほどのコメントが書き込まれていました。

スレッドが限界を迎えたことにより、以下のテキストがあらわとなり、「HIGH conscious lab.」の崩壊が始まります。

閼?シア諤ァ繝ャ繝昴?繝茨シ?/3?峨?E/L/K/C縺ォ菫晉ョ。縺輔l縺ヲ縺?∪縺吶?

繝輔ぃ繧、繝ォ繧帝幕縺上◆繧√?繝代せ繝ッ繝シ繝峨?縲進5CZMJVU縲代〒縺吶?

この文字化けを復元すると…

????性レポ??ト??/3????E/L/K/Cに保管されて????す??

ファイルを開くため??パスワード??【i5CZMJVU】です??※より厳密には以下の文章になります

脆弱性レポート3はE/L/K/Cに保管されています

ファイルを開くためのパスワードは【i5CZMJVU】です

となることから、先ほどと同じように【E】→【L】→【K】→【C】とディレクトリを下った先にあるzipファイルを【i5CZMJVU】で解凍します。

すると、脆弱性レポート3の解放に成功します。

脆弱性レポート(3/4)

■概要

HIGH conscious lab.のWebサイトには、以下の脆弱性が存在します。

・Linuxサーバーで特定のコマンドが実行されると、Webサイト全体で不具合が発生する■想定される影響

・HIGH conscious lab.の隠しページに保管されている機密ファイルの流出■対策

・脆弱性レポートをいくつかに分け、機密ファイルを流出させるおそれのあるコマンドを隠す

・コマンドが実行された際、復旧プログラムを自動的に起動させる脆弱性レポート(3/4)は以下の数列が表す先に保管されています。

2997924580.0000000000000000000000000000000006626070150.00000000000000000016021766342997924580.00000000000000000000001380649

ファイルを開くためのパスワードは【M5dXNhHr】です。

上記の数列は以下のように区切ることができます。

299792458

0.000000000000000000000000000000000662607015

0.0000000000000000001602176634

299792458

0.00000000000000000000001380649

この数字は順番に「光速(c)」「プランク定数(h)」「電気素量(e)」「光速(c)」「ボルツマン定数(k)」を表していました。

そこで、これまで通り【C】→【H】→【E】→【C】→【K】とディレクトリを下った先にあるzipファイルを【M5dXNhHr】で解凍します。

すると、脆弱性レポート4の解放に成功します。

脆弱性レポート(4/4)

■概要

HIGH conscious lab.のWebサイトには、以下の脆弱性が存在します。

・Linuxサーバーで特定のコマンドが実行されると、Webサイト全体で不具合が発生する■詳細情報

Linuxサーバーで【emergency_lockdown】コマンドが実行されると、Webサイト全体が破壊され、隠しページが誰でも閲覧可能になります。

【融解班の活躍】

一方そのころ、融解班の手によって、Linuxサーバーが設置されているおおよその位置が特定されたり、ログインに必要な権限が削除されたり、謎のディレクトリが作成されたりと、謎解きの裏では様々なことが起きていました。

「HIGH conscious lab.」を破壊せよ

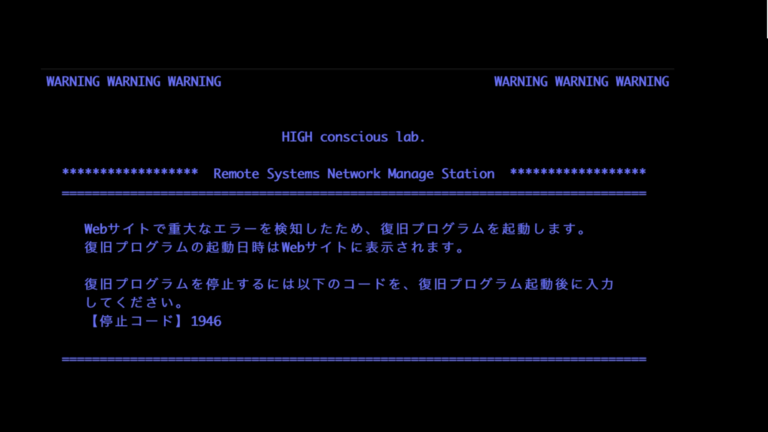

Linuxサーバーで【emergency_lockdown】コマンドを実行すると、以下のようなアナウンスが表示されます。

さらに、Linuxサーバーに接続していた全融解班に対して、以下のメッセージが一斉送信されます。

Broadcast message from sysop@hcl-manage (pts/3) (Sat Mar 2 23:11:17 2024):

Server will be down shortly

Please log out normally

Trace the target, track the attacker

shutdown process after 30 seconds.

Broadcast message from sysop@hcl-manage (pts/3) (Sat Mar 2 23:11:38 2024):

Big Brother is watching (YOU).

shutdown process after 10 seconds.

そして23:10頃、「HIGH conscious lab.」のエマージェンシーロックダウンとLinuxサーバーのダウンを確認。

「HIGH conscious lab.」は完全に崩壊しました。

時間にして、約55分の出来事です。

Linuxの知識と融解班としての謎解きの知識。そして、その2つを繋ぎ合わせるコミュニティ。その全てが高い純度で揃うことにより、長い夜になるはずでしたが、黒幕のサイトはその日のうちに破壊されてしまいました。

復旧プログラムの起動を阻止せよ

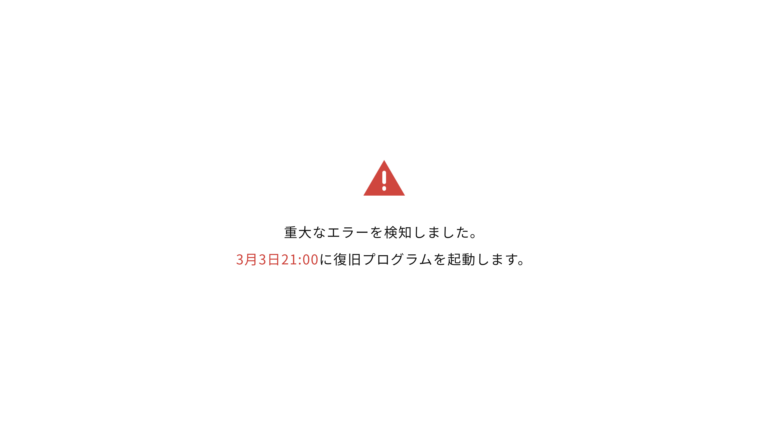

重大なエラーを検知しました | HIGH conscious lab.【ハイコンシャスラボ】

融解班の活躍により、「HIGH conscious lab.」は崩壊。

これにより、「HIGH conscious lab.」に隠された機密データにアクセスできると思われましたが、一連の出来事により、サイト側が重大なエラーを検知。3月3日21:00に復旧プログラムが起動してしまいます。

このプログラムの停止コードは、Linuxサーバーで【emergency_lockdown】コマンドを入力した際に表示されていました。

停止コード:1946

3月3日21:00になりましたら、停止コードを入力し、復旧プログラムを阻止する必要があります。